Um novo spyware Android chamado ‘RatMilad' foi descoberto visando dispositivos móveis no Oriente Médio, usados para espionar vítimas e roubar dados.

O spyware RatMilad foi descoberto pela empresa de segurança móvel Zimperium, que alertou que o malware poderia ser usado para espionagem cibernética, extorsão ou para escutar as conversas da vítima.

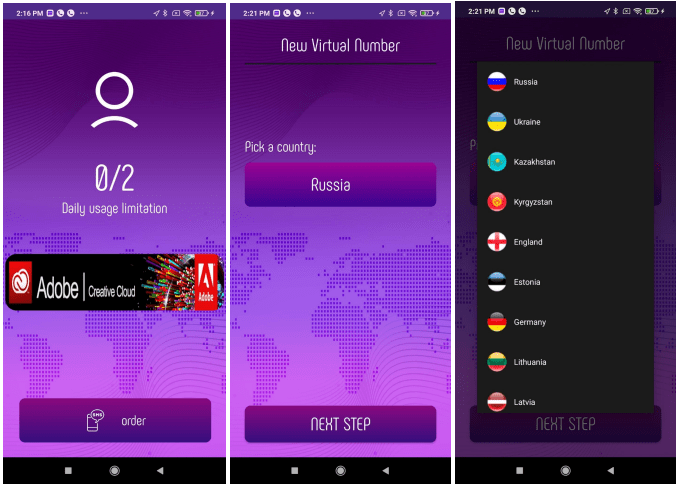

O spyware é distribuído através de um falso gerador de números virtuais usado para ativar contas de mídia social chamada “NumRent”. Quando instalado, o aplicativo solicita permissões de risco e, em seguida, abusa delas para carregar de lado a carga maliciosa do RatMilad.

O principal canal de distribuição do aplicativo falso é o Telegram, como o NumRent, ou outros trojans que carregam ratmilad, não estão disponíveis na Google Play Store ou lojas de terceiros.

Os atores de ameaça RatMilad também criaram um site dedicado para promover o trojan de acesso remoto móvel (RAT) para fazer o aplicativo parecer mais convincente. Este site é promovido através de URLs compartilhados no Telegram ou em outras plataformas de mídia social e comunicação.

Depois de instalar com sucesso no dispositivo da vítima, a RatMilad se esconde atrás de uma conexão VPN e tenta roubar os seguintes dados:

- Informações básicas do dispositivo (modelo, marca, buildID, versão Android)

- Endereço MAC do dispositivo

- Lista de contatos

- SMS

- Registros de chamadas

- Nomes e permissões de contas

- Lista de aplicativos instalados e permissões

- Dados da área de transferência

- Dados de localização gps

- Informações sim (número, país, IMEI, estado)

- Lista de arquivos

- Conteúdo do arquivo

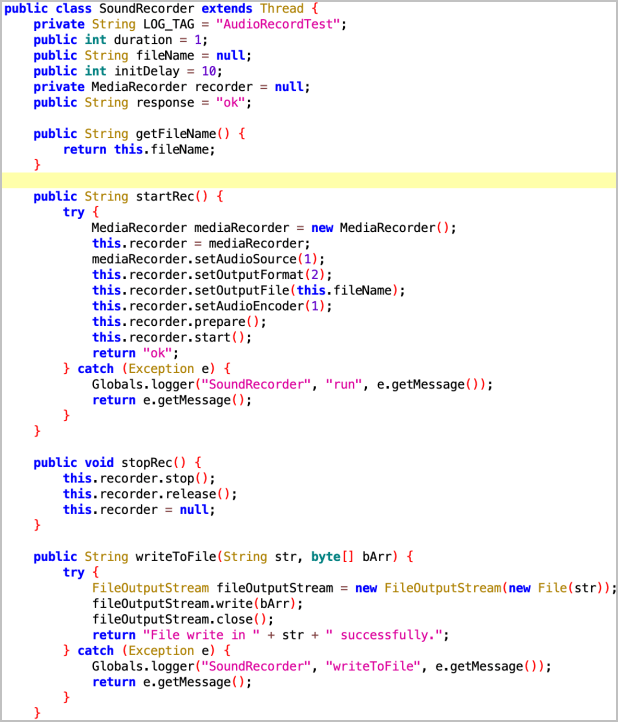

Além disso, a RatMilad pode executar ações de arquivo, como excluir arquivos e roubar arquivos, modificar as permissões do aplicativo instalado ou até mesmo usar o microfone do dispositivo para gravar áudio e espionar na sala.

Esses recursos são mais do que suficientes para coletar informações corporativas, detalhes pessoais, comunicações privadas, fotos, vídeos, documentos, etc.

Zimperium descobriu ratmilad depois que o spyware falhou em carregar no dispositivo de um cliente e começou a analisar o malware.

“Spywares como o RatMilad foram projetados para funcionar silenciosamente em segundo plano, constantemente espionando suas vítimas sem levantar suspeitas“, explica o relatório da Zimperium.

“Acreditamos que os atores mal-intencionados responsáveis pela RatMilad adquiriram o código do grupo AppMilad e o integraram em um aplicativo falso para distribuir às vítimas desavisados.“

A partir das evidências, Zimperium conclui que os operadores da RatMilad estão seguindo uma abordagem de alvo aleatório em vez de executar uma campanha focada em laser.

Na época da investigação, o canal do Telegram usado para distribuir o spyware foi visto mais de 4.700 vezes e contou mais de 200 compartilhamentos externos.

Para se proteger de infecções de spyware android como esta, evite sempre baixar aplicativos fora da Google Play Store, execute uma varredura AV em APKs recém-baixados e revise cuidadosamente as permissões solicitadas durante a instalação.

Fonte: Texto traduzido e adaptado do original em bleepingcomputer