Chip contra hackers é produzido

Os engenheiros constroem um chip de baixa energia que pode impedir que hackers extraiam informações ocultas de um dispositivo inteligente.

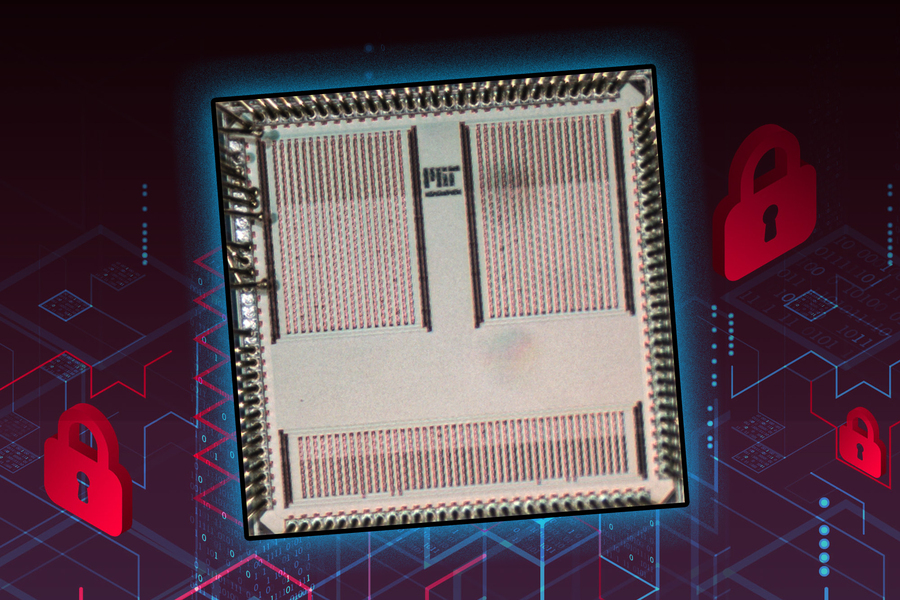

Os pesquisadores do MIT desenvolveram um chip de circuito integrado específico para aplicativos (ASIC), retratado aqui, que pode ser implementado em um dispositivo de internet das coisas para se defender contra ataques de canais laterais baseados em energia.

Um paciente de ataque cardíaco, recém-dispensado do hospital, está usando um smartwatch para ajudar a monitorar seus sinais de eletrocardiograma. O smartwatch pode parecer seguro, mas o processamento da rede neural de que as informações de saúde estão usando dados privados que ainda podem ser roubados por um agente malicioso através Criptografia .

Um ataque de modo lateral coletar informações secretas explorando indiretamente um sistema ou seu hardware. Em um tipo de ataque de canal lateral, um hacker experiente poderia monitorar flutuações no consumo de energia do dispositivo enquanto a rede neural está operando para extrair informações protegidas que “vazam” do dispositivo.

Os métodos atuais que podem evitar alguns ataques de canais laterais são notoriamente intensivos em energia, por isso muitas vezes não são viáveis para dispositivos de internet das coisas (IoT) como smartwatches, que dependem de computação de menor potência.

O Chip

Os engenheiros construíram um chip de circuito integrado que pode se defender contra ataques de canal lateral de energia enquanto usa muito menos energia do que uma técnica de segurança comum. O chip, menor que uma miniatura, poderia ser incorporado em um smartwatch, smartphone ou tablet para realizar cálculos seguros de aprendizado de máquina sobre valores de sensores.

O chip que a equipe desenvolveu é baseado em um tipo especial de computação conhecido como computação de limiar. Em vez de uma rede neural operar em dados reais, os dados são primeiro divididos em componentes aleatórios únicos. A rede opera nesses componentes aleatórios individualmente, em uma ordem aleatória, antes de acumular o resultado final.

Usando esse método, o vazamento de informações do dispositivo é aleatório todas as vezes, por isso não revela nenhuma informação real do canal lateral, diz Maji. Mas essa abordagem é mais cara computacionalmente, já que a rede neural agora deve executar mais operações, e também requer mais memória para armazenar as informações confusas.

Assim, os pesquisadores otimizaram o processo usando uma função que reduz a quantidade de multiplicação que a rede neural precisa para processar dados, o que corta o poder de computação necessário. Eles também protegem a própria rede neutra criptografando os parâmetros do modelo. Ao agrupar os parâmetros em pedaços antes de criptografá-los, eles fornecem mais segurança, reduzindo a quantidade de memória necessária no chip.

O método proposto pelos pesquisadores, que visa fornecer o mesmo tipo de segurança, foi capaz de alcançar três ordens de menor uso de energia. Ao simplificar a arquitetura do chip, os pesquisadores também foram capazes de usar menos espaço em um chip de silício do que hardware de segurança semelhante, um fator importante na implementação de um chip em dispositivos de tamanho pessoal.

Como funciona está segurança?

Embora forneça segurança significativa contra ataques de canal lateral de energia, o chip dos pesquisadores requer 5,5 vezes mais energia e 1,6 vezes mais área de silício do que uma implementação insegura da linha de base.

“Estamos no ponto onde a segurança importa. Temos que estar dispostos a trocar alguma quantidade de consumo de energia para fazer uma computação mais segura. Isto não é um almoço grátis. Pesquisas futuras poderiam se concentrar em como reduzir a quantidade de sobrecarga para tornar esse cálculo mais seguro”, diz Chandrakasan.

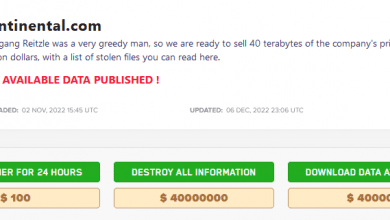

Eles compararam seu chip a uma implementação padrão que não tinha hardware de segurança. Na implementação padrão, eles foram capazes de recuperar informações ocultas depois de coletar cerca de 1.000 formas de onda de energia (representações de uso de energia ao longo do tempo) do dispositivo. Com o novo hardware, mesmo depois de coletar 2 milhões de formas de onda, eles ainda não conseguiram recuperar os dados.

Eles também testaram seu chip com dados de sinal biomédico para garantir que ele funcionaria em uma implementação do mundo real. O chip é flexível e pode ser programado para qualquer sinal que o usuário queira analisar, explica Maji.

“A segurança adiciona uma nova dimensão ao design de nódulos IoT, além de projetar para desempenho, energia e consumo de energia. Este ASIC [circuito integrado específico de aplicação] demonstra muito bem que projetar para a segurança, neste caso adicionando um esquema de mascaramento, não precisa ser visto como um complemento caro”, diz Ingrid Verbauwhede, professora do grupo de pesquisa em segurança da computação e criptografia industrial do departamento de engenharia elétrica da a Universidade Católica de Leuven, que não estava envolvida com esta pesquisa. “Os autores mostram que, selecionando unidades computacionais amigáveis, integrando a segurança durante o projeto, inclusive incluindo o gerador de aleatoriedade, um acelerador de rede neural seguro é viável no contexto de uma IoT”, acrescenta.

No futuro, os pesquisadores esperam aplicar sua abordagem a ataques de canais laterais eletromagnéticos. Esses ataques são mais difíceis de defender, já que um hacker não precisa do dispositivo físico para coletar informações ocultas.

Fonte: Texto traduzido parcialmente de MIT