Hackers roubam contas do WhatsApp usando truque de encaminhamento de chamadas

Há um truque que permite que os invasores sequestrem a conta do WhatsApp da vítima e tenham acesso a mensagens pessoais e lista de contatos.

O método conta com o serviço automatizado das operadoras móveis para encaminhar chamadas para um número de telefone diferente e a opção do WhatsApp de enviar um código de verificação de senha única (OTP) via chamada de voz.

O truque e a mágica

Rahul Sasi, fundador e CEO da empresa de proteção de riscos digitais CloudSEK, postou alguns detalhes sobre o método dizendo que ele é usado para hackear a conta do WhatsApp.

BleepingComputer testou e descobriu que o método funciona, embora com algumas ressalvas que um atacante suficientemente qualificado poderia superar.

Leva apenas alguns minutos para o agressor assumir a conta do WhatsApp de uma vítima, mas eles precisam saber o número de telefone do alvo e estar preparados para fazer alguma engenharia social.

Sasi diz que um invasor primeiro precisa convencer a vítima a fazer uma chamada para um número que começa com um código MMI (Man Machine Interface) que a operadora móvel configurou para permitir o encaminhamento de chamadas.

Dependendo da operadora, um código MMI diferente pode encaminhar todas as chamadas para um terminal para um número diferente ou apenas quando a linha está ocupada ou não há recepção.

Esses códigos começam com uma estrela (*) ou um símbolo hash (#). Eles são facilmente encontrados e a partir da pesquisa que fizemos, todas as grandes operadoras de rede móvel os apoiam.

“Primeiro, você recebe uma ligação do atacante que vai convencê-lo a fazer uma ligação para o seguinte número **67* ou *405*. Em poucos minutos, seu WhatsApp seria conectado, e os atacantes teriam controle total de sua conta”

Rahul Sasi

O pesquisador explica que o número de 10 dígitos pertence ao invasor e o código MMI na frente dele diz à operadora móvel para encaminhar todas as chamadas para o número de telefone especificado após ele quando a linha da vítima estiver ocupada.

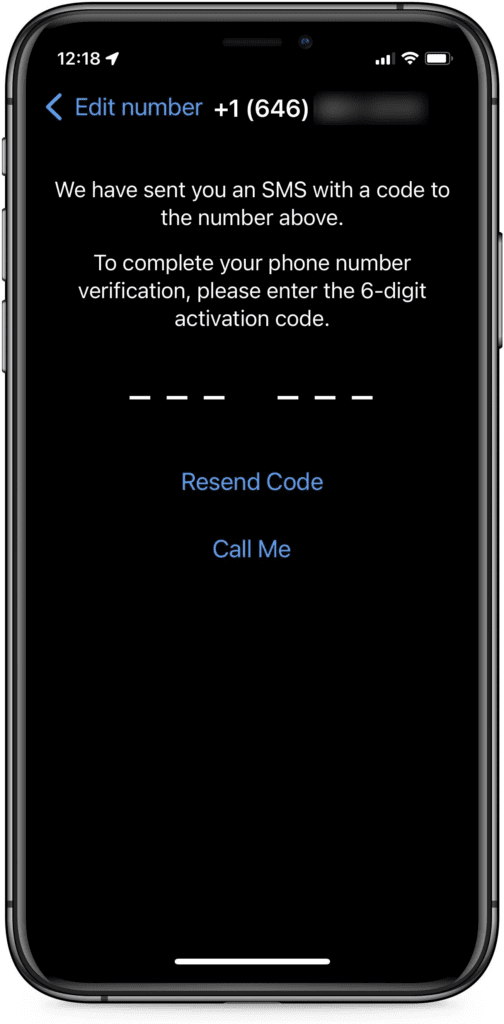

Uma vez que eles enganaram a vítima para encaminhar chamadas para seu número, o invasor inicia o processo de registro do WhatsApp em seu dispositivo, escolhendo a opção de receber o OTP via chamada de voz.

Depois de obter o código OTP, o invasor pode registrar a conta do WhatsApp da vítima em seu dispositivo e ativar a autenticação de dois fatores (2FA), o que impede que proprietários legítimos recuperem o acesso.

Embora o método pareça simples, fazê-lo funcionar requer um pouco mais de esforço, como bleepingcomputer encontrado durante o teste.

Primeiro, o invasor precisa ter certeza de que usa um código MMI que encaminhe todas as chamadas, independentemente do estado do dispositivo da vítima (incondicionalmente). Por exemplo, se o MMI apenas encaminha chamadas quando uma linha está ocupada, a espera de chamadas pode causar o falha do sequestro.

Durante o teste, o BleepingComputer notou que o dispositivo de destino também recebeu mensagens de texto informando que o WhatsApp está sendo registrado em outro dispositivo.

Os usuários podem perder esse aviso se o invasor também se voltar para a engenharia social e engajar o alvo em uma chamada telefônica apenas o tempo suficiente para receber o código OTP do WhatsApp por voz.

Se o encaminhamento de chamadas já foi ativado no dispositivo da vítima, o invasor deve usar um número de telefone diferente do usado para o redirecionamento – um pequeno inconveniente que pode exigir mais engenharia social.

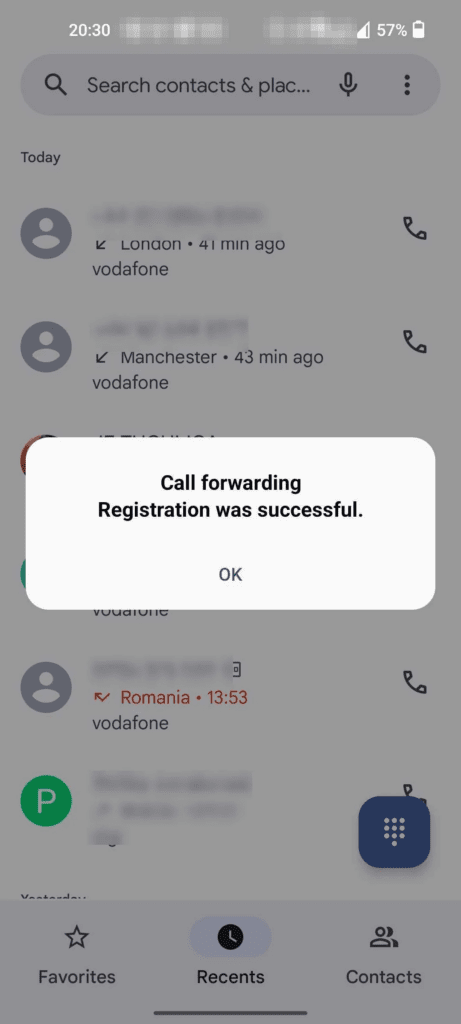

A pista mais clara de atividade suspeita para o usuário-alvo ocorre depois que as operadoras móveis ligam o encaminhamento de chamadas para o seu dispositivo, uma vez que a ativação vem com um aviso sobreposto na tela que não desaparece até que o usuário confirme.

Mesmo com esse aviso altamente visível, os atores de ameaças ainda têm uma boa chance de sucesso, pois a maioria dos usuários não está familiarizada com os códigos MMI ou as configurações do celular que desabilitom o encaminhamento de chamadas.

Apesar desses obstáculos, atores mal-intencionados com boas habilidades de engenharia social podem elaborar um cenário que lhes permita manter a vítima ocupada no telefone até que obtenham o código OTP para registrar a conta do WhatsApp da vítima em seu dispositivo.

BleepingComputer testou este método usando serviços móveis da Verizon e Vodafone e concluiu que um invasor com um cenário plausível provavelmente sequestrará contas do WhatsApp.

O post da Sasi refere-se às operadoras móveis Airtel e Jio, cada uma com mais de 400 milhões de clientes a partir de dezembro de 2020, de acordo com dados públicos.

Proteger contra esse tipo de ataque é tão fácil quanto ligar a proteção de autenticação de dois fatores no WhatsApp. Esse recurso impede que atores mal-intencionados controlem a conta, exigindo um PIN sempre que você registrar um telefone no aplicativo de mensagens.

Fonte: Texto traduzido do original bleepingcomputer