Chineses desenvolvem o mais avançado backdoor para redes corporativas

Pesquisadores de segurança descobriram o Daxin, um backdoor furtivo ligado à China projetado especificamente para implantação em redes corporativas endurecidas que apresentam recursos avançados de detecção de ameaças.

De acordo com um relatório técnico publicado pela equipe de Caçadores de Ameaças da Symantec hoje, Daxin é um dos backdoors mais avançados já vistos por atores chineses.

Um ponto de diferenciação no Daxin é sua forma, que é um driver de kernel do Windows, uma escolha atípica no cenário de malware. Sua furtividade vem de seus recursos avançados de comunicação, que misturam sua troca de dados com tráfego regular de internet.

“Daxin é, sem dúvida, o mais avançado pedaço de malware que os pesquisadores da Symantec viram usado por um ator ligado à China”, disse a Symantec em um novo relatório.

“Considerando suas capacidades e a natureza de seus ataques implantados, o Daxin parece ser otimizado para uso contra alvos endurecidos, permitindo que os atacantes se intrometem profundamente na rede de um alvo e infiltrem dados sem levantar suspeitas.”

Como se esconde?

Os Backdoors fornecem aos atores de ameaças acesso remoto a um sistema de computador comprometido, permitindo que eles roubem dados, executem comandos ou baixem e instalem mais malwares.

Como essas ferramentas são normalmente usadas para roubar informações de redes protegidas ou comprometer ainda mais um dispositivo, elas precisam envolver alguma forma de criptografia de transferência de dados ou ofuscação para evitar levantar alarmes sobre ferramentas de monitoramento de tráfego de rede.

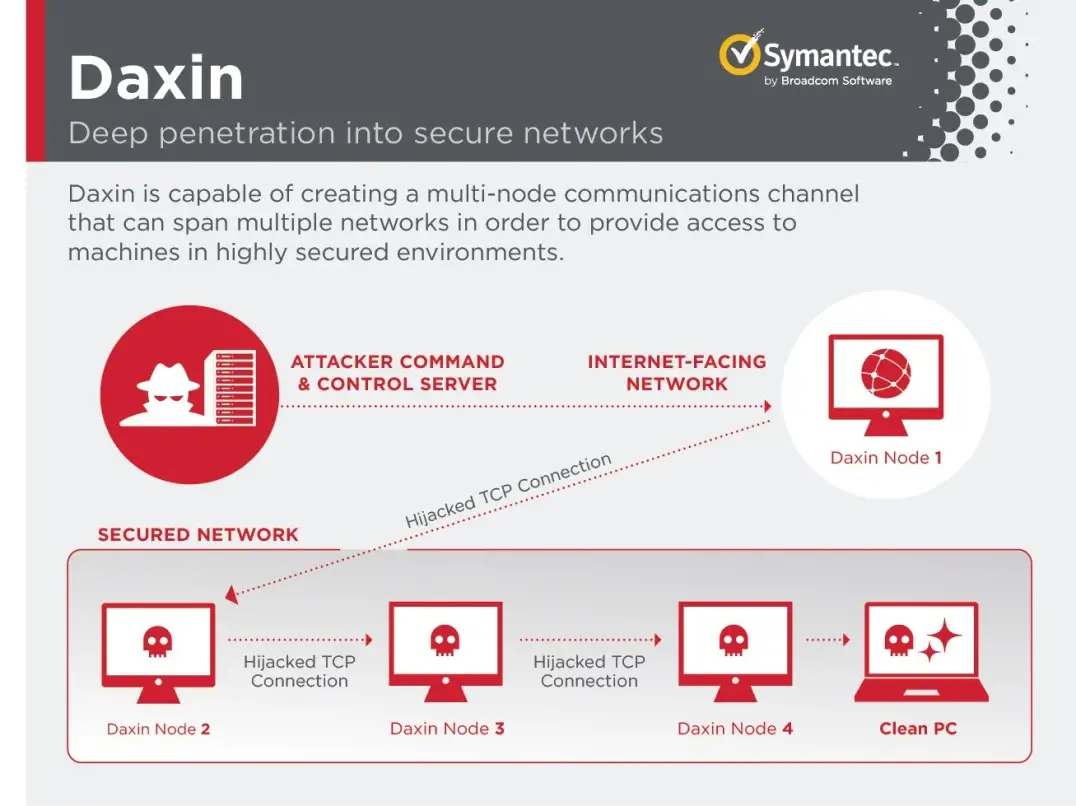

Daxin faz isso monitorando o tráfego de rede em um dispositivo para padrões específicos. Uma vez detectados esses padrões, ele sequestrará a conexão TCP legítima e a usará para se comunicar com o servidor de comando e controle.

Ao sequestrar as comunicações TCP, o malware Daxin pode ocultar comunicação maliciosa no que é percebido como tráfego legítimo e, portanto, permanecer sem ser detectado.

“O uso de conexões TCP sequestradas pela Daxin oferece um alto grau de discrição às suas comunicações e ajuda a estabelecer conectividade em redes com regras rígidas de firewall. Também pode diminuir o risco de descoberta por analistas do SOC monitorando anomalias de rede”, explica o relatório da Symantec.

Isso essencialmente abre um canal de comunicação criptografado para transmitir ou roubar dados, tudo feito através de um túnel TCP aparentemente inócuo.

Daxin também se destaca devido à sua capacidade de estabelecer intrincadas vias de comunicação em vários computadores infectados ao mesmo tempo, usando um único comando para um conjunto de nódulos.

Isso permite que os atores de ameaças restabelecem rapidamente conexões e canais de comunicação criptografados em redes bem guardadas.

Ao mesmo tempo, enquanto os nós estão ativos e servem como pontos de revezamento, as chances do tráfego malicioso ser marcado como suspeito são mantidas no mínimo.

Fonte: Symantec