Jenkins divulga dezenas de bugs zero-day em diversos plugins

Na quinta-feira(30), a equipe de segurança jenkins anunciou 34 vulnerabilidades de segurança afetando 29 plugins para o servidor de automação de código aberto Jenkins, 29 dos bugs sendo zero-dias ainda esperando para serem corrigidos.

Jenkins é uma plataforma altamente popular (com suporte para mais de 1.700 plugins) usada por empresas em todo o mundo para construir, testar e implantar software.

Os escores básicos do CVSS de zero dias variam de baixa a alta gravidade, e, de acordo com as statísticas de Jenkins, os plugins impactados têm um total de mais de 22.000 instalações.

A lista completa de falhas ainda a serem corrigidas inclui bugs XSS, XSS armazenados, falsificação de solicitações de sites cruzados (CSRF), verificações de permissões ausentes ou incorretas, bem como senhas, segredos, chaves de API e tokens armazenados em texto simples.

Felizmente, a maioria dos perigosos, a alta gravidade zero-dias, exigem que a interação do usuário seja explorada em ataques de baixa complexidade por atacantes remotos com baixos privilégios.

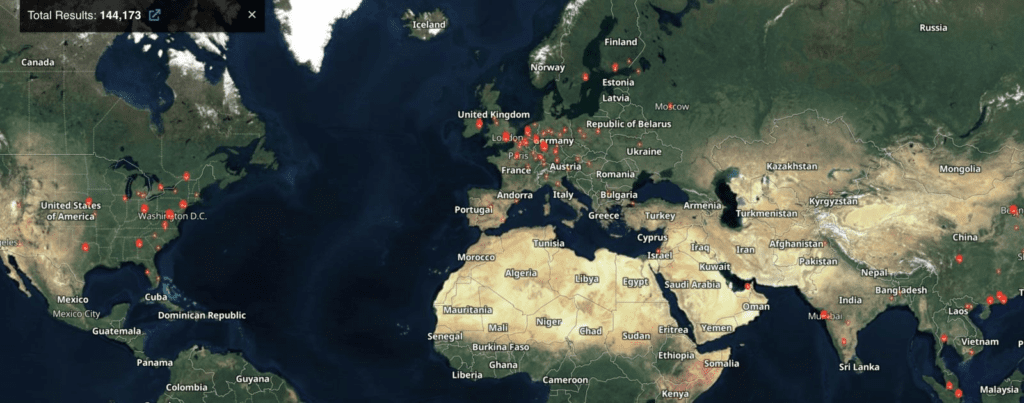

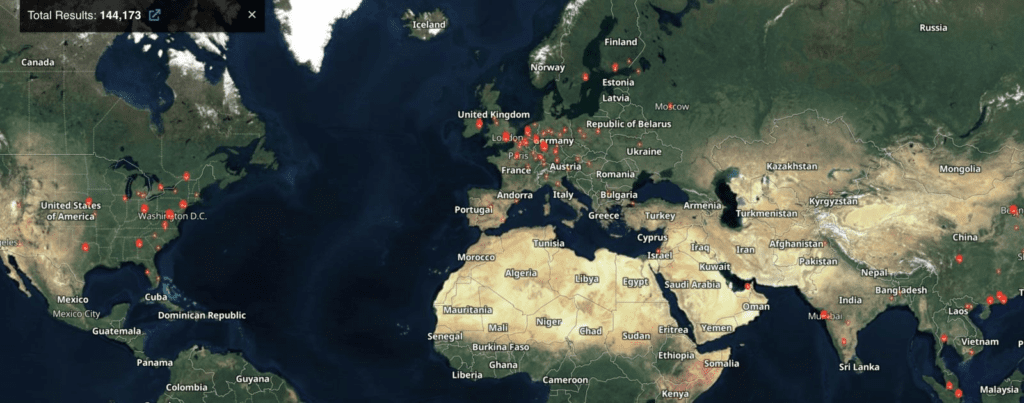

Com base nos dados do Shodan, existem atualmente mais de 144.000 servidores Jenkins expostos à Internet que podem ser alvo de ataques se executarem um plugin não recortado.

Embora a equipe Jenkins tenha corrigido quatro dos plugins (ou seja, GitLab, requests-plugin, TestNG Results, XebiaLabs XL Release), ainda há uma longa lista de vulneráveis. Confira aqui.

Embora nenhuma das vulnerabilidades sejam críticas que possam permitir que atores de ameaças executem códigos ou comandos remotamente em servidores vulneráveis para assumi-los, eles podem ser alvo de ataques contra redes corporativas.

Esta não seria a primeira vez que isso acontece desde que servidores Jenkins não reparados foram comprometidos antes para minerar a criptomoeda Monero.

No entanto, os potenciais atacantes provavelmente explorariam esses dias zero em ataques de reconhecimento, permitindo que eles obtenham mais informações sobre a infraestrutura de uma empresa direcionada.