Membros do ransomware LockBit são presos em operação global

A polícia prendeu dois operadores da gangue de ransomware LockBit na Polônia e na Ucrânia, criou uma ferramenta de descriptografia para recuperar arquivos criptografados gratuitamente e apreendeu mais de 200 carteiras de criptomoedas depois de hackear os servidores da gangue de crimes cibernéticos em uma operação de repressão internacional.

As autoridades judiciais francesas e norte-americanas também emitiram três mandados de captura internacionais e cinco acusações visando outros agentes da ameaça LockBit.

Duas das acusações foram reveladas pelo Departamento de Justiça dos EUA contra dois cidadãos russos, Artur Sungatov e Ivan Gennadievich Kondratiev (também conhecido como Bassterlord), por seu envolvimento em ataques da LockBit.

As acusações anteriores contra os atores do ransomware Lockbit incluem Mikhail Vasiliev (novembro de 2022), Ruslan Magomedovich Astamirov (junho de 2023) e Mikhail Pavlovich Matveev, também conhecido como Wazawaka (maio de 2023).

Sungatov e Kondratiev também foram sancionados hoje pelo Escritório de Controle de Ativos Estrangeiros do Departamento do Tesouro dos EUA.

Lockbit, o que é?

A operação de ransomware como serviço (RaaS) da LockBit surgiu em setembro de 2019 e, desde então, foi ligada ou reivindicou ataques a muitas organizações de alto perfil em todo o mundo, incluindo a Boeing, o Royal Mail do Reino Unido, a gigante automotiva Continental e a Receita Federal italiana.

Em um comunicado conjunto divulgado em junho, autoridades de segurança cibernética dos EUA e parceiros em todo o mundo estimaram que a LockBit extorquiu pelo menos US$ 91 milhões de organizações dos EUA após até 1.700 ataques desde 2020.

No dia 20 deste mês, o Departamento de Justiça dos EUA disse que a gangue teve mais de 2.000 vítimas e coletou mais de US$ 120 milhões em pagamentos de resgate após demandas que totalizam centenas de milhões de dólares.

Interrupção do Lockbit

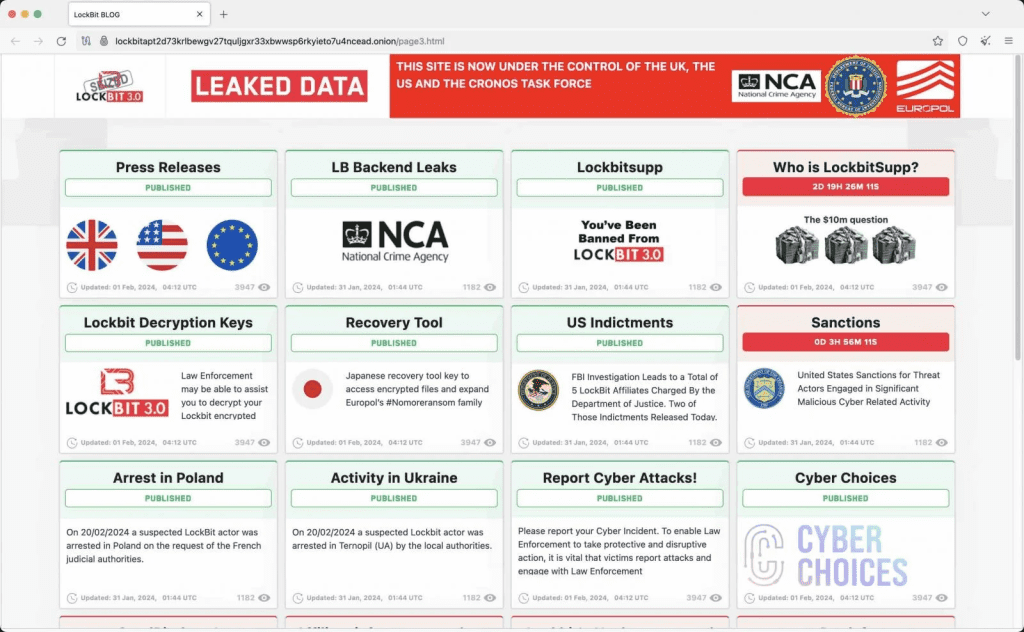

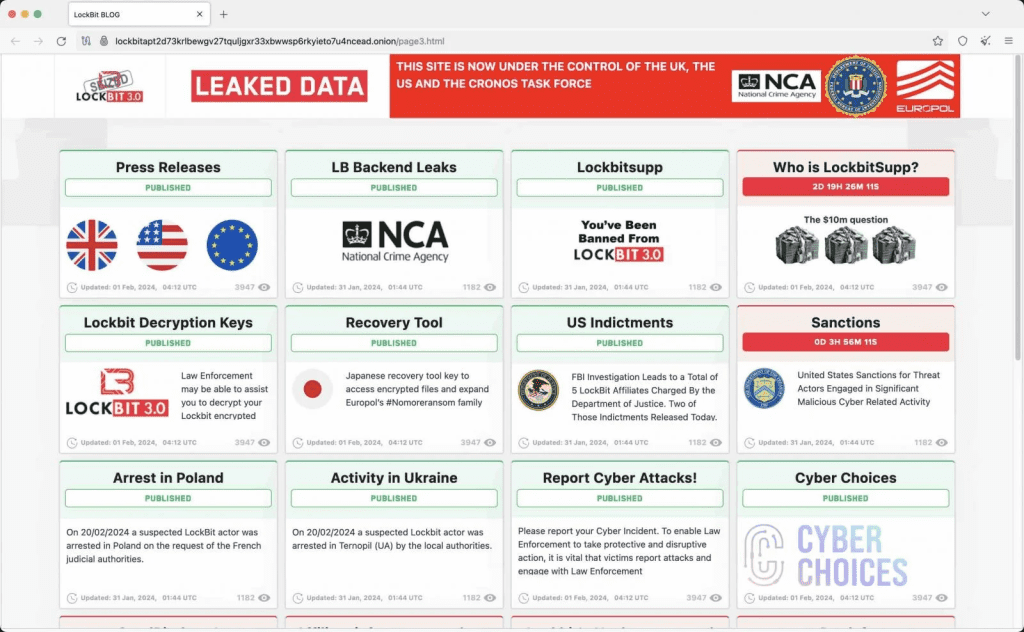

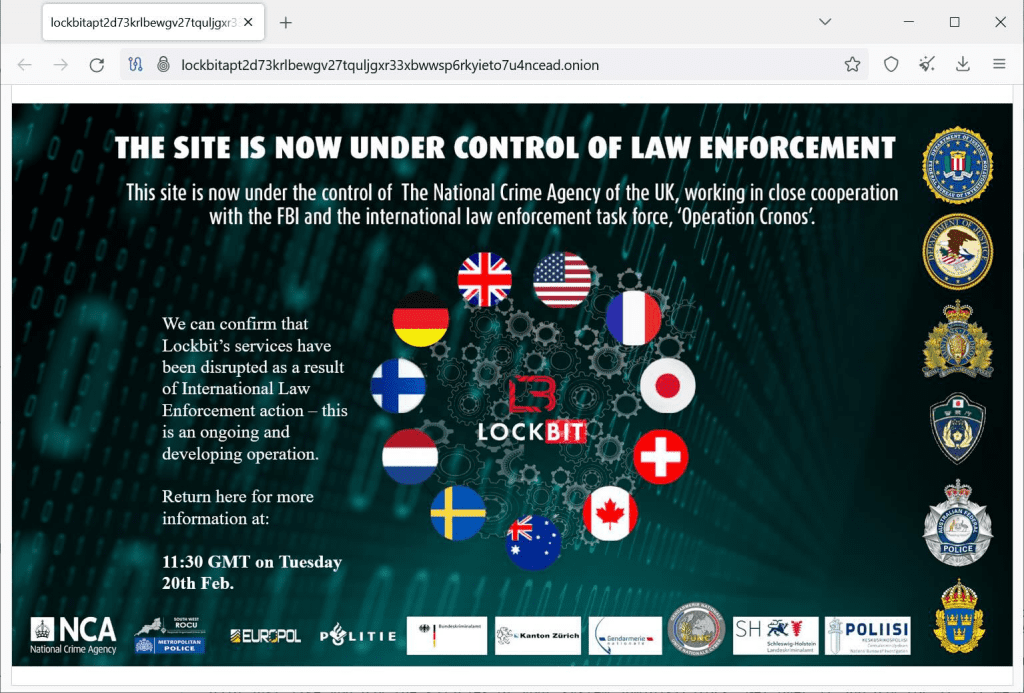

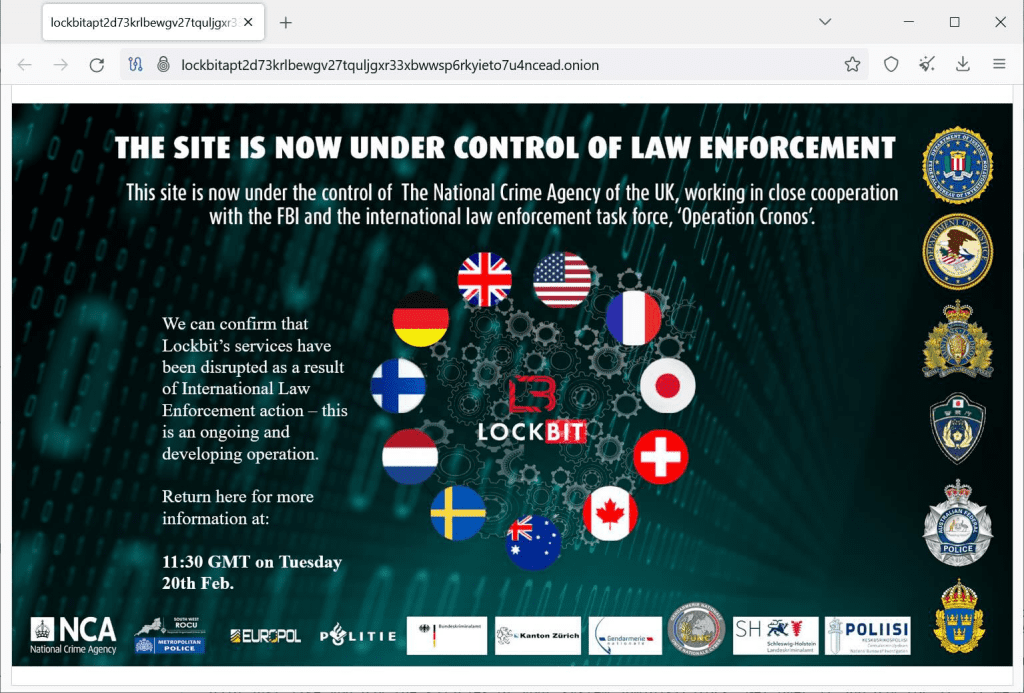

Agências de aplicação da lei de 10 países interromperam a famigerada operação de ransomware LockBit em uma operação conjunta conhecida como “Operação Cronos”.

De acordo com um banner exibido no site de vazamento de dados da LockBit, o site agora está sob o controle da Agência Nacional do Crime do Reino Unido.

O local está agora sob o controle da polícia. Este site está agora sob o controle da Agência Nacional do Crime do Reino Unido, trabalhando em estreita cooperação com o FBI e a força-tarefa internacional de aplicação da lei, Operação Cronos. Podemos confirmar que os serviços da Lockbit foram interrompidos como resultado da ação de aplicação da lei internacional – esta é uma operação em andamento e em desenvolvimento.

diz a faixa.

Embora o site de vazamento da Lockbit não esteja mais acessível, mostrando o banner de apreensão embutido abaixo ou um erro “Não é possível conectar” dizendo que a conexão foi recusada, alguns dos outros sites da dark web da gangue (incluindo outros sites usados para hospedar dados e enviar mensagens privadas para a gangue) ainda estão no ar.

A operação LockBit é executada por um agente de ameaças conhecido como LockBitSupp, que se comunica pelo serviço de mensagens Tox. O status de sua conta no serviço agora mostra uma mensagem afirmando que o FBI violou os servidores da operação de ransomware usando um exploit PHP.

“FBI f****d up servidores via PHP, servidores de backup sem PHP não podem ser tocados“, diz a mensagem de status traduzida do LockBitSupp escrita em russo.

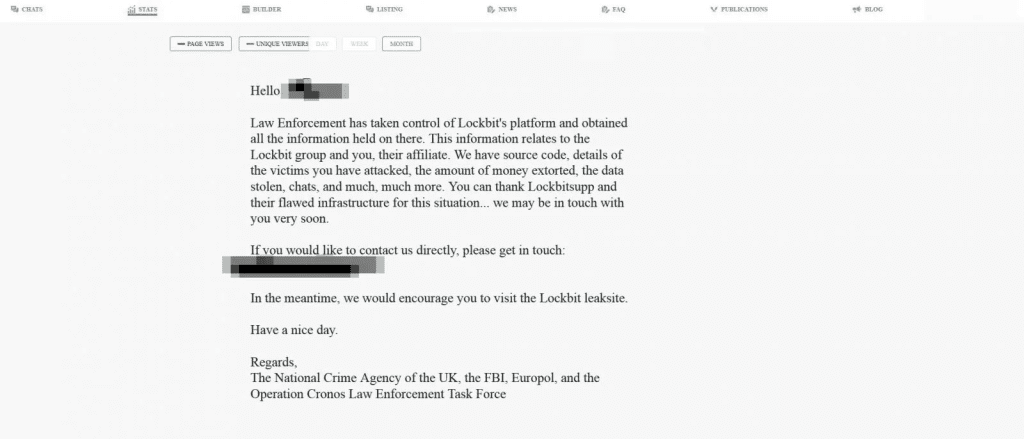

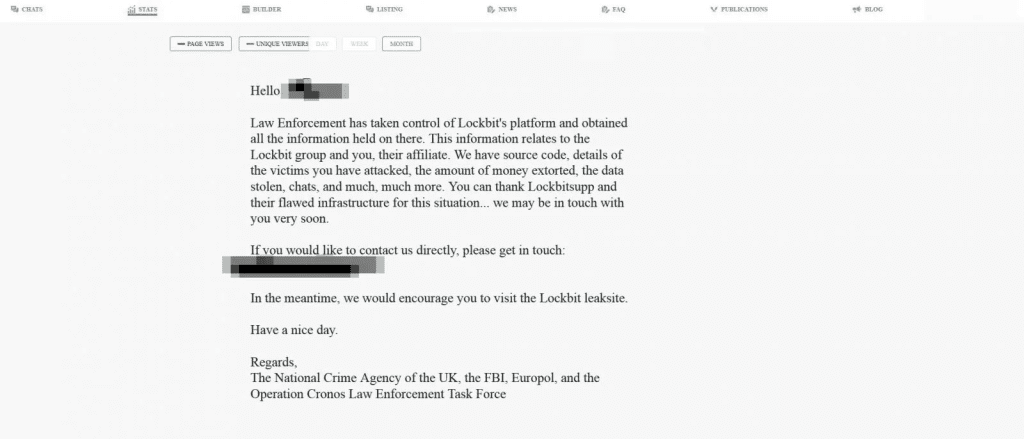

A polícia também retirou o painel de afiliados da LockBit e adicionou uma mensagem dizendo que o código-fonte, bate-papos e informações das vítimas também foram apreendidos.

A polícia assumiu o controle da plataforma da Lockbit e obteve todas as informações mantidas lá. Essas informações estão relacionadas ao grupo Lockbit e a você, seu afiliado. Temos código-fonte, detalhes das vítimas que você atacou, a quantidade de dinheiro extorquido, os dados roubados, bate-papos e muito, muito mais.

Você pode agradecer à Lockbitsupp e sua infraestrutura falha por essa situação… poderemos entrar em contato com você muito em breve. Tenha um bom dia. Atenciosamente, a Agência Nacional do Crime do Reino Unido, o FBI, a Europol e a Força-Tarefa de Aplicação da Lei da Operação Cronos.

diz a mensagem exibida no painel do LockBit.

Operação Cronos

A repressão global do LockBit foi coordenada pela Operação Cronos, uma força-tarefa liderada pela Agência Nacional do Crime do Reino Unido (NCA) e coordenada na Europa pela Europol e Eurojust. A investigação começou em abril de 2022 na Eurojust, na sequência de um pedido das autoridades francesas.

A operação de meses resultou no comprometimento da plataforma primária da LockBit e de outras infraestruturas críticas que permitiram sua empresa criminosa.

Isso inclui a derrubada de 34 servidores na Holanda, Alemanha, Finlândia, França, Suíça, Austrália, Estados Unidos e Reino Unido.

Esta infraestrutura está agora sob controle policial, e mais de 14.000 contas fraudulentas responsáveis por exfiltração ou infraestrutura foram identificadas e encaminhadas para remoção pelas autoridades policiais.

disse hoje a Europol.

Como parte da Operação Cronos, as autoridades policiais também recuperaram mais de 1.000 chaves de descriptografia dos servidores LockBit apreendidos. Usando essas chaves de descriptografia, a Polícia Japonesa, a NCA e o Federal Bureau of Investigation (FBI) desenvolveram uma ferramenta de descriptografia do LockBit 3.0 Black Ransomware com o apoio da Europol.

Este desencriptador gratuito está agora disponível através do portal ‘No More Ransom‘. Não foi divulgado se o desencriptador só ajuda as vítimas do LockBit após uma determinada data.

Neste momento, não se sabe quanta criptomoeda estava armazenada nas 200 carteiras apreendidas. No entanto, pode ser possível que as vítimas que pagaram pedidos de resgate recuperem alguns de seus pagamentos de ransomware agora, como o FBI fez anteriormente para a Colonial Pipeline e várias organizações de saúde.

A Europol diz que reuniu uma “vasta quantidade” de dados sobre a operação LockBit, que serão usados em operações em andamento visando os líderes do grupo, bem como seus desenvolvedores e afiliados.